Jag läser om hur svenska polisen igår 2012-03-14 går ut med en varning för en ny form av datorbedrägeri.

http://www.polisen.se/sv/Aktuellt/Nyheter/Gemensam/jan-mars/Ny-form-av-datorbedrageri/

Jag läser:

”Polisen har fått information om att ”Polisen, enheten för databrott” tillsammans med Regeringskansliet står som avsändare till ett meddelande som kommer upp på datorn när man besöker vissa webbplatser. I meddelandet finns även Polisens och Regeringskansliets logotyper.”

Men vad som inte framgår av polisens varning är att detta drabbar ett flertal polismyndigheter i västvärlden och vad som är ”nytt” är väl mest en definitionssak, men redan i mitten av december 2011 gick Microsoft Malware Protection Center ut med en artikel/rapport om detta och som i sin tur anger uppgifter insamlade under juli-november 2011

http://blogs.technet.com/b/mmpc/archive/2011/12/19/disorderly-conduct-localized-malware-impersonates-the-police.aspx

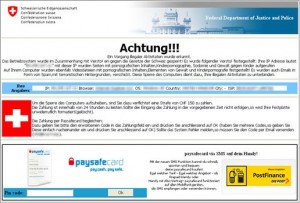

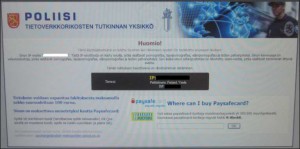

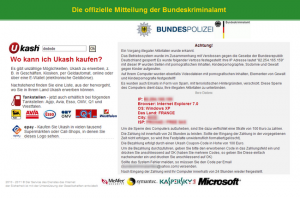

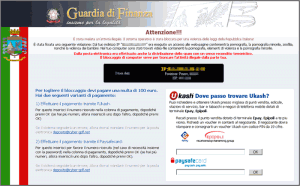

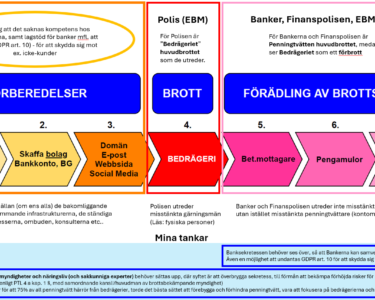

Eländet, som går under lite olika namn i olika länder (bla ”Buma Stemra Virus”, ”Police Ransomware” och ”UKASH virus”) har vad jag kan se drabbat:

USA (United States Department of Justice)

GEMA (Germany’s performance rights organization)

Schweiziska Polisen ”Federal Department of Justice and Police”

annan variant av Metropolitan Police

Finska polisen

Viruset är väldigt styggt och blir du smittad så låser sig PC:n och du uppmanas att betala 100 euro för att få tillgång till din dator igen. Det är anledningen till varför denna typ av skadlig kod kallas ”ransomware” (ransom = lösensumma) och det hela kan ju liknas vid att din PC digitalt har kidnappats och du utpressas för att få tillgång till den igen.

De kommersiella antivirusföretagen har såklart sina lösningar på hur smittade klienter – dvs genom att köpa deras produkter..

Medan andra icke-kommersiella skriver att det bara är att följa dessa instruktioner:

Delete infected files:

[RANDOM CHARACTERS].exe

Delete infected registry values:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\”Shell” = ”[RANDOM CHARACTERS].exe”

Och jag är än så länge inte drabbad av koden, och har därför heller inte prövat och jag vill därför inte ge några rekommendationer på hur du blir av med det om du blivit smittad..

Spontant känner jag att det i dessa lägen skulle vara bra med ett europeiskt samarbetsorgan som skickar ut bulletiner om denna typ av styggelser, så att varje land slipper ”tas på sängen”, då detta virus cirkulerat under ca 6 månaders tid..

Men ojdå – det finns ju ett sånt organ ENISA – vad bra att dom då inte skriver ett enda ord om detta .. speciellt då ett av deras fokus är ”Awareness Raising”

Läs mer:

http://blogg.tkj.se/polisen-boter-bedragier-it-brott/

http://blog.perhellqvist.se/blog/2012/03/14/ny-elaking-laser-datorn-och-kraver-losensumma/

http://www.dn.se/nyheter/sverige/nytt-natvirus-fran-polisen-och-regeringskansliet

Jag som skriver på internetsweden.se, gör det ideellt och för att upplysa dig om verksamheter som JAG anser att det finns skäl att ifrågasätta och/eller varna för..

Innehållet kan även vara mer generellt om olika tillvägagångssätt, som bedragare använder och det händer även att jag tipsar om utbildning/kunskap som finns att få.

Det är möjligt att anlita mig för konsultuppdrag genom Fidi.se

Peter Forsman – Mottagare av ”Stora Kreditpriset 2018”

Läs mer om:

https://www.internetsweden.se/las-mer-om-internet-sweden/

![metropolitan_police_virus[1]](https://www.internetsweden.se/wp-content/uploads/2012/03/metropolitan_police_virus1-300x223.jpg)

![scotland-yard[1]](https://www.internetsweden.se/wp-content/uploads/2012/03/scotland-yard1-300x213.jpg)

13 Comments