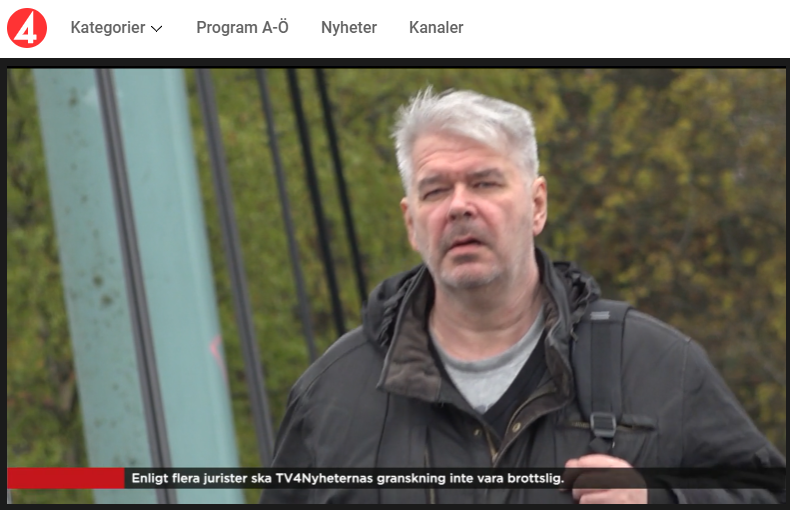

Med anledning av TV4 Nyheternas lilla hyss med att skicka spoofade e-postmeddelanden till utvalda personer vid svenska myndigheter för att därefter registrera vilka unika adresser som besökts, så vill jag först klargöra att jag inte varit delaktig i detta.

Jag vill påtala det, för att flera bekanta till mig misstänkt att så var fallet, eftersom jag tidigare bistått SVT Plus med en snarlik manöver för en del år sedan https://www.svt.se/nyheter/inrikes/har-gar-lotteriforetaget-i-plus-falla-1 och nu.. så kommenterar jag inslaget av TV4 Nyheternas “hälsotest” av svenska myndigheter!?

Men alltså nej, jag var inte på något vis delaktig.

Och ja, min halvtimmesintervju med TV4 blev sargad och komprimerades till några tiotals sekunder där jag framstår som aningen obegåvad och att jag “hytte finger” åt myndigheten.

Men ingången till intervjun var mer generell än så, då jag fick förutsättningar och information om att flera myndigheter fått snarlika meddelanden och att utfallet av besökta URL:er varit liknande hos flera myndigheter.

Att nu fokus istället inriktades mot Kriminalvården i inslaget, gissar jag att Kriminalvårdens polisanmälan mot TV4 kan ha bidragit till. Själv blev jag bara lite förvånad.

För själv anser jag att alla KAN drabbas i sin iver, att göra ogenomtänkta saker som att klicka på en URL eller en okänd bifogad fil.

Och det sker oavsett vilken titel du har på jobbet – misstag sker av alla!

Det är illa och allvarligt, men det sker och det kommer att fortsätta ske.

Extra prekärt då det i inslaget handlade om myndigheters ledningsgrupper, men då inte i sak, utan snarare att skadan riskerar att bli större, såväl ekonomiskt som förtroendemässigt.

Idag sändes dock uppföljaren som ger testen lite bättre perspektiv

https://www.tv4play.se/program/nyheterna/12811472

Efter första inslaget sändes, så såg jag i olika forum och grupper hur tekniskt mycket kompetenta personer överträffar varandra med förklaringar om att det minsann finns automatiska superduperskydd som (ju) tar vid där användaren felar och att det inte alls är säkert att någon verkligen klickat på länken i mailet kombinerat med hur allt såklart borde fungera.

Och utan att ha sett vare sig adresser eller de meddelanden som TV4 har skickat till myndigheterna, så menar jag att “memento mori” – kom ihåg att du är dödlig! Vi är inte mer än människor med människors fel och brister.

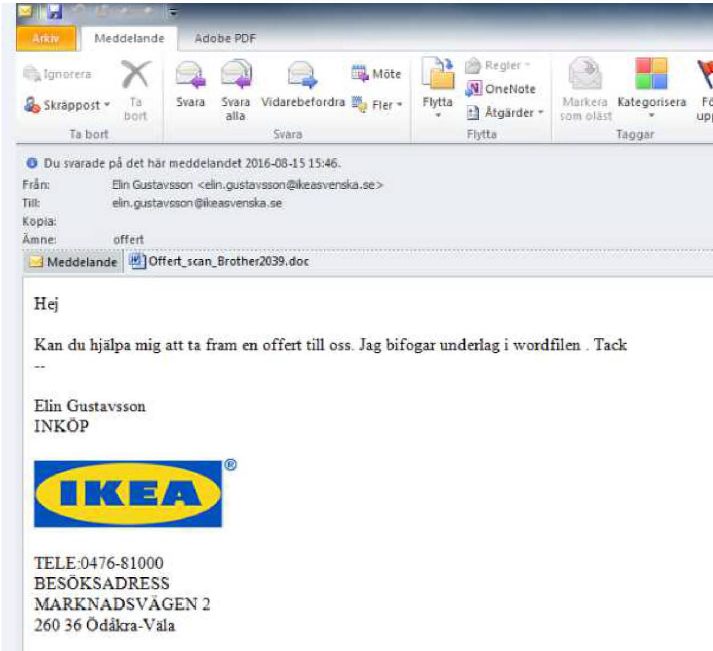

När ett mail med spoofad eller felstavad avsändare tagit sig igenom DMARC/DKIM/SPF-lösningar, e-postfilter mm. för att väl hamna i inkorgen hos utvalda användare, så är problemet att det i en alltför hög grad klickas på, utan att användaren hinner blinka eller ens tänka “källgranska!”..

Och ska tilläggas; ovan lösningar skyddar mot en del av varianterna av falska avsändare, men långt ifrån alla (anser det kontraproduktivt att skriva mer om det här). Men jag tror att alla är medvetna om att inget tekniskt skydd är 100%-igt.

När det väl har klickats, så finns ju olika skydd som är avsedda att “sparka bakut”, vägra installation och isolera kända skadliga kodhashar, kända beteenden mm. Problemet är att användare skjuter på uppdateringar operativsystem och antivirusprogram mm.

Dessutom i exemplet nedan, så kompilerades trojanen om över tid, vilket skapade unik okänd kodhash som spreds i förhållandevis liten skala. Och inget AV-program kan idag skydda mot okända hot imorgon.

Vad jag därför anser är viktigt för verksamheter är att löpande testa den egna personalen motståndskraft, för att hålla dem lika agila som tillvägagångssätten (Modus Operandi) är på att lura dem och det handlar såklart inte bara om utifall användare klickar på en länk eller en bilaga i ett okänt mail, utan om hela beteenden och att gamla faror ersätts av nya.

.

Kalla det internetmognad, säkerhetsmedvetenhet, riskanalys, källkritik eller vad du vill, du förstår ändå säkert vad jag menar.

Vi behöver alla “höja garden” flera decimeter, något inte minst siffrorna längre ner tydligt indikerar.

En bra början på lösningen är att få personalen att besöka internetkunskap.se där lite vett och sans och internetanvändarsanitet finns samlad.

Är då problemet speciellt problematiskt för svenska myndigheter, nej självklart inte, utan snarare tvärtom.

Men högst relevant i sammanhanget är att ett antal myndigheter för några år sedan drabbades av dataintrång, där vägen in i systemen skett genom just användarklick i mail från falska avsändare.

Nu ska det väl sägas att det förutom myndigheter, så drabbades även tusentals näringsidkare.

Och jag inbillar mig ändå att jag inte är ensam om att anse det mer allvarligt när en svensk myndighet “ägs” av obehöriga.

Att nu Kriminalvården valt taktiken att polisanmäla TV4 istället för att möta media – kan, men behöver inte ha att göra med att just Kriminalvården för några år sedan haft obehöriga i sina system under knappt 9 månaders tid – utan att ens märka det.

Alltså inte förrän Polisen!! 9 månader senare berättar det för dem.

GROVT DATAINTRÅNG HOS KRIMINALVÅRDEN 2016

Det är alltså bara några år sedan som automatiska “superduperskydd” bevisligen inte alls hjälpte, då ett flertal användare hos Kriminalvården (och andra myndigheter, varav flera var värre drabbade än andra) inte kunde hålla sig från att klicka på bilagor i e-postmeddelanden från falska avsändare.

Vilket ledde till att skadlig kod spreds och fick till följd att Kriminalvården utsattes för “grovt datintrång” den 29 januari 2016 och 15 augusti 2016.

Om det kan man läsa i denna resumé https://www.svt.se/nyheter/lokalt/skane/it-harvan-detta-har-hant

Är man mer intresserad än så, så skrev SVT 40 artiklar i ämnet..

https://www.svt.se/nyheter/amne/J%C3%A4ttelik_dataintr%C3%A5ngsh%C3%A4rva

Fritt återgett från att ha läst förundersökningsprotokollet och utan att måla ut alltför många detaljer:

..så drabbades Kriminalvården av att “ett antal” utvalda medarbetare mottog e-postmeddelanden som innehöll en infekterad bilagor (mellan jan-aug 2016).

Vid minst två tillfällen har personer vid myndigheten exekverat skadlig kod (160129 och 160815) – fullbordat dataintrång.

Gemensamt för flera av de utvalda mottagarna för meddelandet var att de hade behörighet att tilldela andra behörighet i det klientadministrativa systemet.

Den drabbade myndigheten får kännedom (161021) om att de har smittats av skadlig kod knappt 9 månader respektive 2 månader efter att användarnas datorer smittats, och detta efter att Polisen gjort husrannsakan mot den som tillhandahållit webbserverutrymmet och där funnit loggar, avbilder (teamwiever), vad som exekverats hos klienten på Kriminalvården mm.

Denna information överlämnas av Polisen till myndigheten för att underlätta den interna utredningen.

Den omedelbara bedömningen Kriminalvården gör är att de ser mycket allvarligt på det som inträffat.

Och det framgår att myndigheten hanterar väldigt känslig information om klienterna i de klientadministrativa systemen, bland annat alla utlåtanden, var personer är placerade, permissioner, restriktioner etc.

Ett intrång i den miljön hade skapat stora problem med säkerheten för klienterna.

Jag väljer att stanna där och besparar alla prekära detaljer..

Men sett i det ljuset, så anser jag att TV4:as “hälsotest” ligger helt i linje med allmänhetens intresse – har det blivit bättre?

Tidsmässigt då, varför anser jag det vara bra att detta sker nu?

FALSKA MAILAVSÄNDARE STÅR NU FÖR ÖVER HÄLFTEN AV INTERNETKRIMINALITETEN (MÄTT I BROTTSVINSTER)

Jo, för amerikanska Internet Crime Complaint Center (ic3.gov) som är en del av FBI, Federal Bureau of Investigation publicerade för nån månad sedan sin årliga rapport över de 467 361 anmälningarna de tagit emot under 2019.

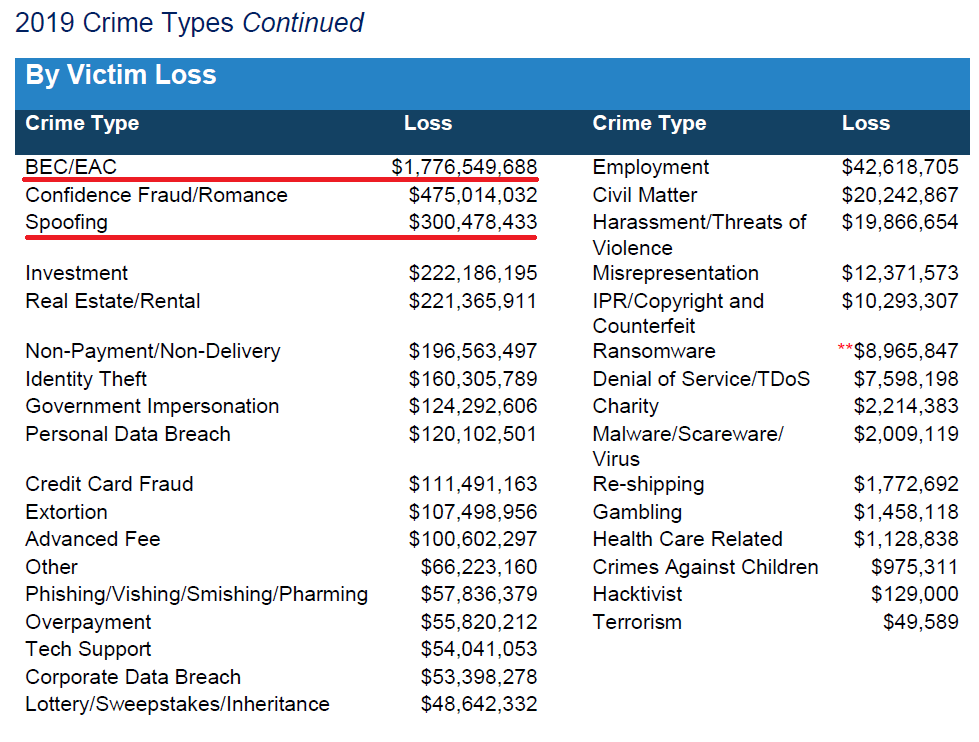

Och rapporten berättar att av de totalt ca $3,5 miljarder US Dollar som brottsoffren blivit av med, så står BEC (Business Email Compromise), EAC (Email Account Compromise) och Spoofing för över $2 miljarder US Dollar under 2019.

Källa: https://pdf.ic3.gov/2019_IC3Report.pdf

Nu kan jag självklart inte säga att dessa siffror är identiska med svenska förhållanden, men förutom Amerikanska brottsoffer så har följande länders offer bidragit till statistiken från tusentals till hundratals anmälningar i fallande ordning

- United Kingdom 2. Canada 3. India 4. Australia 5. France 6. Belgium 7. Germany 8. Brazil 9. Mexico 10. Argentina 11. Philippines 12. Hong Kong 13. South Africa 14. Georgia 15. Switzerland 16. Italy 17. China 18. Malaysia 19. Spain 20. Russian Federation

Så rapporten ger åtminstone en tydlig fingervisning, speciellt om man lägger deras 5 senaste årsrapporter bredvid varandra om att brottsoffrens snittförluster fördubblats på två är inom samtliga ålderskategorier.

Ungdomar och unga vuxna under 20 år

Ja det vill säga med undantag av ungdomar och unga vuxna under 20 år, där brottsoffrens förluster fått en närmast dystopisk utveckling det senaste året.

Vad den utvecklingen beror på vet jag inte, men efter att jag läst Storbritanniens varning redan i slutet av 2018 och efter att ha studerat Europols varningsmaterial från i senhöstas, får man sig en idé om det iaf, dvs att unga upplåter sina bankkonton som transit för tvätt av brottsvinster från andra brott och blir återbetalningsskyldiga för hela summan som gått genom kontot, (Men det innebär också att ett brott kan redovisas med fler än ett brottsoffer – den som lurats på pengarna och den som oförståndigt tvättat pengarna:

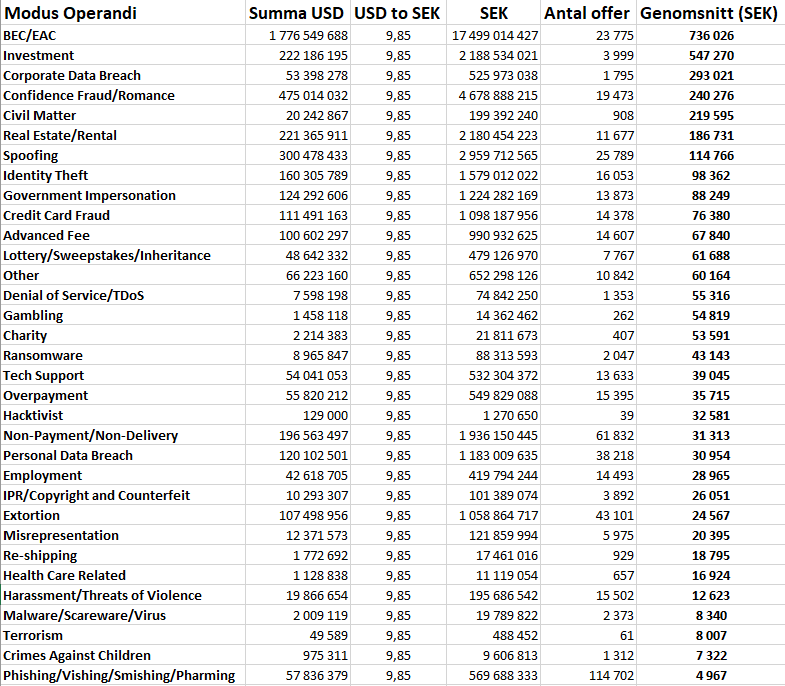

Och bara för att ge dig lite mer perspektiv, så redovisar IC3 inte bara åldersgrupper, antal offer och total summa per grupp, utan man redovisar även antal anmälningar per kategori och totalsumma per kategori, vilket gör att jag kan räkna ut en snittkostnad per brottskategori.

Se det också som en fingervisning.

Väl mött!

Jag som skriver på internetsweden.se, gör det ideellt och för att upplysa dig om verksamheter och fenomen som JAG anser att det finns skäl att ifrågasätta och/eller varna för..

Innehållet kan även vara mer generellt om internet i Sverige, men även om tillvägagångssätt som bedragare använder i olika bedrägerier och bluffar/svindleri, oftast relaterade till internet.

Eller så är det analyser eller tankar jag har kring fenomen i vår omvärld, ofta då kopplat till kriminalstatistik och bedrägeriprevention.

Peter Forsman – Mottagare av “Stora Kreditpriset 2018”

Läs mer om:

https://www.internetsweden.se/las-mer-om-internet-sweden/

Allt publicerat på internetsweden.se är licenserat under CC BY 4.0 vilket innebär att du får dela, bearbeta, mixa – förutsatt du lämnar erkännande.